한국어 이메일로 랜섬웨어 배포 사례 최초 확인…경찰, 수사 착수

예약문의 등 사칭 '맞춤형' 메일에 악성코드 탑재한 파일 첨부

(서울=연합뉴스) 임기창 기자 = 악성코드로 상대방 PC를 암호화한 뒤 해제 대가로 돈을 요구하는 랜섬웨어 범죄가 날로 진화하고 있다. 최근에는 자연스러운 한국어로 사칭 이메일을 작성한 사례가 처음으로 확인됐다.

경찰청 사이버안전국은 신종 랜섬웨어 '비너스락커'(Venuslocker)가 최근 예약 관련 문의, 입사 지원 등을 사칭한 한국어 이메일로 전파되는 사례를 다수 확인했다며 14일 각별한 주의를 당부했다.

비너스락커라는 이름은 피해자 PC 파일을 '.venusp', '.venusf' 확장자로 암호화는 방식을 따 붙여졌다. 작년 말부터 국내 공공기관과 소규모 업체 등에 유포되고 있으며, 올해 들어 사이버안전국 홈페이지로 피해 사례 10건이 접수됐다.

종전의 랜섬웨어는 대부분 영문 이메일에 악성코드를 탑재한 파일을 첨부하거나 특정 홈페이지를 통해 불특정 다수 접속자에게 악성코드를 유포하는 식이었다. 한국어 이메일 형태로 랜섬웨어가 배포된 사례는 처음이다.

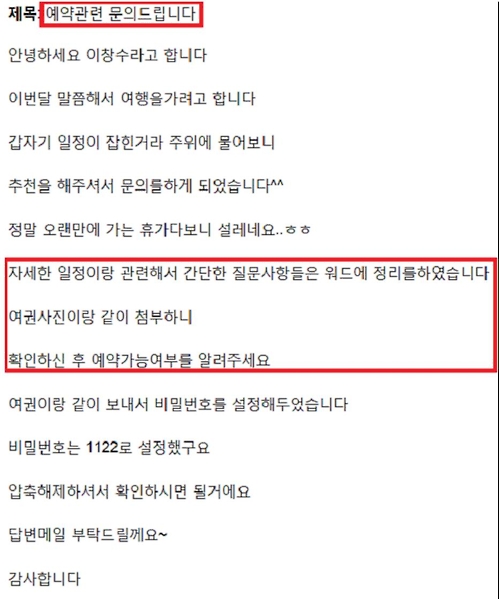

이메일 유형은 여행업체에 여행 관련 문의, 명함 제작 의뢰, 숙박업소 예약 문의, 입사 지원 등 내용이었다. 연말정산, 인사발령 등 직장인들이 관심을 둘 만한 내용도 있었다. 이메일은 매우 자연스러운 한국어로 작성됐다.

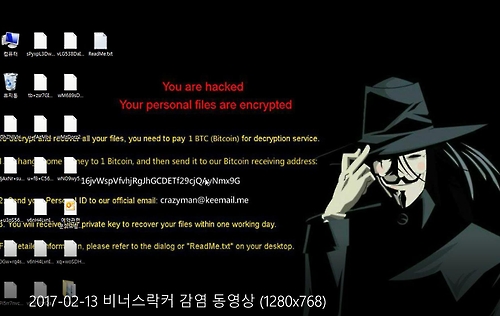

여기에 파일명을 입사지원서, 명함 디자인 등으로 위장한 악성코드를 첨부, 사용자가 파일을 열면 PC가 암호화돼 잠긴다. 해커는 암호를 풀려면 온라인상 가상화폐 1비트코인(현재 120만원 상당)을 72시간 내 입금하라고 요구한다.

첨부파일은 확장자를 문서파일(.doc)이나 그림파일(.jpg) 등으로 위장했으나 실제로는 바로가기(.lnk) 확장자로, 이를 실행하면 함께 첨부한 다른 파일로 바로가기가 이뤄져 악성코드가 실행된다.

최근 확인된 비너스락커 랜섬웨어는 악성코드 분석을 방해하고자 소스코드를 읽기 어렵게 바꾸고, 연말정산이나 인사발령, 구인·구직 등 특정 시기에 맞춰 공격 대상자들에게 '맞춤형'으로 유포된다는 점도종전과 다르다.

경찰 관계자는 "유포자가 피해자와 이메일을 주고받는 등 기존의 랜섬웨어 사례와는 차별화한 양상"이라며 "특히 자연스러운 한국어를 구사한다는 점에서 한국인이 범행에 가담한 정황이 포착된다"고 말했다.

경찰은 유형이 같은 신고 사건을 모아 수사에 착수했다. 아울러 '이창수'라는 이름의 발신자 계정(changsoo lee< leechangsoo1125@gmail.com>)이 쓰인 피해 사례와 대응 요령을 애플리케이션 '사이버캅'과 사이버안전국 홈페이지에 올렸다.

경찰은 랜섬웨어 피해를 막으려면 출처가 불분명한 이메일의 첨부파일은 실행하지 말고, 운영체제와 인터넷 브라우저 등을 최신 버전으로 업데이트하라고 말했다. 랜섬웨어 전용 백신 프로그램을 사용하라고도 조언했다.

아울러 이중 확장자(.doc.lnk 또는 .jpg.lnk)가 붙은 문서나 이미지 파일이 첨부된 경우 함부로 실행하지 말라고 당부했다.

pulse@yna.co.kr

(끝)

<저작권자(c) 연합뉴스, 무단 전재-재배포 금지>